ミシュラン2つ星を獲得した銀座の某有名レストランのシェフは、今度の週末のグルメの方々が集まるディナーに、新しい創作デザートを提供することを企画しました。誰も見たことも、食べたこともないリンゴ・パイを提供する案です。

(この写真は本文と関係のないLIFE.netからの借り物です。)

日頃、フルーツの仕入れ先として選んでいる銀座の有名果物店、万疋屋に食材を探しにいきました。顔なじみの古参店員から優秀と評判の若い新人店員を紹介されました。新しいリンゴパイを作りたいのだが、何かおすすめのリンゴがあるかな?新人店員が答えました。

「ちょうどいい、まだ秘密なのですが、これまでと違うリンゴの品種の開発に成功し、当店だけで販売する許可を得たのですよ。もしお宅で使っていただいだだき、評判がよければ、大々的に宣伝したいのですが、使ってみていただけませんか?」

そう言って出されたリンゴは、これまでのリンゴと見た目、緑がちと濃いな、しかしなんとなく赤い色が隠れているかもしれないし、ちと大き目かなという程度で、硬さもあまり差がないようです。そこで、この新品種と、高級リンゴとして確立しているふじリンゴとを購入し、パイの作成を試みました。

ディナーに提供してみたところ、グルメの客達にはものすごく好評でした。しかし、中の一人が、このリンゴらしき材料はリンゴと味が違う、別のりんごではないものが混ざっているのでは?と言い出したのです。

他の客も、これに同意し、シェフを呼び出しました。

シェフも味見をし、また冷蔵庫の保管してあった新品種とするリンゴを改めて食べてみました。どうもこの新品種のリンゴというのはおかしい、梨ではないかということになり、食材をアンコール・バルタンというパティシエ養成で有名な専門学校に持ち込み検査してもらいました。その結果、新品種りんごと称するものは実は市販されているわけではないが梨であったのが判明しました。シェフはレストランのオーナーに作成したリンゴパイに梨が混入し、お客様にご迷惑をかけたとの報告をしました。

オーナーはシェフからパイの作成過程を聞き、シェフの作成過程に問題があるとし、その原因が食材にあったのはシェフの作成ノートを見ても推定できる、シェフの管理する冷蔵庫に、従来の梨もあったのだが、混入した梨とは異なることを確認し、その原因は新品種のリンゴと称する梨を提供した万疋屋にあるとして、万疋屋の支配人と面会に及ぶことになりました。万疋屋の支配人が古参の店員にこの件を漏らしたところ、その話が件の新入店員に伝わり、新入店員は支配人に呼ばれる前に辞意をメールで伝え、二度と万疋屋に現れることがありませんでした。

オーナーは支配人と面会し、万疋屋には該当する新品種のリンゴなどないことが確認され、シェフに渡したのは新品種の梨であったことが確認され、万疋屋の支配人は店員の人事管理ができなかったことから店から外れ、ネット通販担当に職場が変更されることになりました。

シェフは、リンゴ・パイ作成前に、件の新品種リンゴならぬ梨の味見をしなかったことを悔やむわけです。まさか超有名果物店、万疋屋の店員とあろうものが、新人とはいえそれなりの選考を経たはずなので嘘をつくとは思わかなったのがいけなかったのです。新入店員の言葉を安易に信じたのがいけなかったわけです。処分として、銀座本店から渋谷支店に飛ばされましたが、その後、これまでの仕事が高評価なので支店長に昇格しています。

新入店員の直接の教育責任者の古参店員にも責任があるわけですが、実は、その新品種リンゴとやらは、新人店員が何処からか古参店員の知らないところから仕入れたものであることが判明しました。新入店員採用の際の履歴書にも嘘があり、どちらかというと古参店員も騙された方に属しますが、人物判定ができなかった恥を認め万疋屋を辞職し、現在行方不明です。

ミシュラン2つ星のレストランで公表食材と違う物が提供されたということで、2つ星が危うくなったのですが、オーナーがことの調査結果を素早く公表したこと、他の点では全く問題がなかったことから、翌年には評価を下げることはなく、逆に三つ星レストランになりました。

この事件は業界やミシュランの評価を信奉する一般人の間では有名な話、ミシュラン2つ星を危うくしたリンゴパイに梨が混入した事件、APMP (Apple pie mixed with pears)事件として、もはや6年にもなりますが、語り継がれています。話が少しずつずれていき、この新人店員が女性でもあり、後に有名ブランドの服装、指輪をつけて弁護士同席の記者会見をしたり、手記を書いたり、週刊誌のグラビアに出たりして注目を浴びたことから、新人店員の行動が何やら正当化されてきて、「梨はパイ作成時に混入した」というオーナーの記者会見時の表現から、提供された材料に問題があったということが配布された資料に記載されているのにもかかわらず、食材を提供した新人店員に責任がないような流言を流す者が出てきました。新人店員に心を寄せているある人によれば「新人店員はバストはパツンとしていて、男性なら脱がしてみたいと思ったりするようだ。」との感想を擁護する根拠としています。このような流言は、業界では箸にも棒にもかからない話となっているのですが、好き者が勝手に騒いでいるようです。いずれこのAPMP事件は沈静化すると思われ、事実、業界ではもはや話題にもならないのですが、業界に属さない方々が6年も経過したのにまだうじうじやっているようです。

(2020.1.21 一部改変しました。この記事は実在の人物、店等とは全く関係のない創作であります。誤解しないでください)

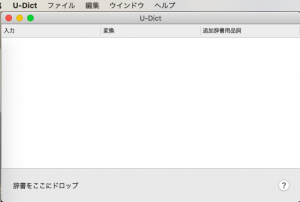

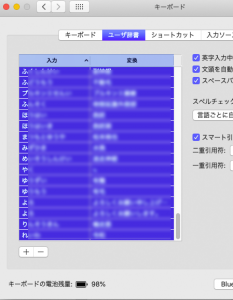

![]() というアプリをダウンロードし解凍し、

というアプリをダウンロードし解凍し、